Phishing wird immer unangenehmer. Nicht nur, weil die Mails besser aussehen, sondern weil manche Angriffe heute gar nicht mehr wie klassische Fälschungen wirken. Eine besonders perfide Variante missbraucht echte Microsoft-365- und SharePoint-Funktionen, um Vertrauen auszunutzen.

Das Ergebnis: Die Mail wirkt echt, der Link kann echt sein, die Datei liegt tatsächlich in SharePoint, und trotzdem ist das Ganze Teil eines Angriffs.

Warum diese Masche so gefährlich ist

Bei klassischem Phishing achtet man auf grobe Fehler, komische Domains oder schlechte Sprache. Diese neue Variante umgeht genau dieses Bauchgefühl.

Denn oft läuft der Angriff so:

- Ein Microsoft-365-Konto wurde bereits kompromittiert.

- Über dieses Konto wird eine Datei in SharePoint oder OneDrive geteilt.

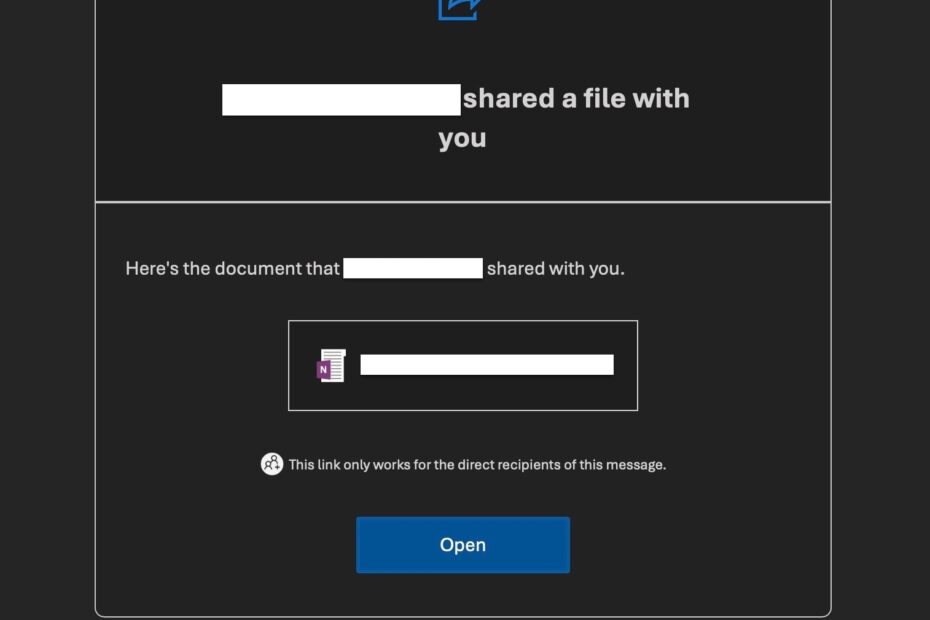

- Microsoft verschickt daraufhin eine echte Freigabe-Benachrichtigung.

- Die Empfänger sehen eine vertraute Microsoft-Mail und klicken.

- Die geteilte Datei oder der nächste Schritt dient dazu, Zugangsdaten abzugreifen oder weitere Opfer hineinzuziehen.

Das Gemeine daran: Der sichtbare Absender ist oft nicht der eigentliche Täter, sondern selbst nur Teil der Angriffskette.

Das typische Muster

Gerade diese Variante folgt häufig einem wiederkehrenden Schema:

- eine scheinbar normale Freigabe-Mail über SharePoint

- ein Dateiname ohne klaren Zusammenhang

- kein Mensch im Unternehmen weiß, warum diese Datei geteilt wurde

- die Datei enthält selbst wieder einen Link, einen Button oder eine zweite Aufforderung

- am Ende landet das Opfer auf einer Login-Seite, einem CAPTCHA-Schritt oder einer vermeintlichen Identitätsprüfung

Sicherheitsforscher und Microsoft selbst haben genau solche Kampagnen dokumentiert. Dabei werden legitime File-Hosting-Dienste wie SharePoint und OneDrive gezielt missbraucht, weil sie in Unternehmen alltäglich und vertrauenswürdig wirken.

Warum die Mail trotzdem echt sein kann

Das ist der Punkt, an dem viele stutzen: „Aber die Mail kam doch wirklich von SharePoint.“

Ja, genau das kann passieren.

Die Benachrichtigung selbst kann technisch echt sein, weil sie von Microsofts System ausgelöst wird. Der Missbrauch liegt nicht zwingend in der Mail selbst, sondern im kompromittierten Konto, in der geteilten Datei oder in einer nachgelagerten Phishing-Stufe.

Deshalb reicht es nicht mehr, nur auf den Absender oder das Microsoft-Branding zu schauen.

Woran man diese Angriffe erkennt

Auch bei echten SharePoint-Mails gibt es Warnzeichen:

- du erwartest keine Datei

- der Dateiname sagt dir nichts

- der angebliche Absender passt nicht zum Inhalt

- im Unternehmen kennt niemand den Vorgang

- nach dem Öffnen folgt direkt eine weitere „Bestätigung“

- du sollst dich erneut anmelden, obwohl du schon angemeldet bist

- die Datei enthält nur ein Lockmittel statt sinnvoller Inhalte

- plötzlich tauchen PDF-, OneNote-, ZIP- oder HTML-Köder auf

- es wird mit CAPTCHA, „Verify“, „View Document“ oder ähnlichen Zwischenschritten gearbeitet

Die wichtigste Regel lautet deshalb: Echt aussehende Infrastruktur ist kein Echtheitsbeweis für die Absicht dahinter.

Was Unternehmen falsch machen, wenn sie nur auf die Mail schauen

Viele Schutzmechanismen sind darauf ausgelegt, gefälschte Absender, schlechte Domains oder klassische Spam-Muster zu erkennen. Diese Kampagnen umgehen das teilweise, weil sie echte Plattformen und kompromittierte Konten verwenden.

Deshalb ist es zu kurz gedacht, nur zu fragen:

- Ist die Mail echt?

- Kam sie wirklich von Microsoft?

Die bessere Frage lautet:

- Ist diese Freigabe inhaltlich plausibel?

- Ist der Vorgang im Kontext nachvollziehbar?

- Passt Datei, Absender und Anlass wirklich zusammen?

Was du tun solltest, wenn du so eine Mail bekommst

Wenn du eine solche Freigabe erhältst:

- nicht reflexartig klicken

- den Vorgang intern gegenprüfen

- den angeblichen Absender über einen anderen Kanal fragen

- die Datei nicht als Beweis der Echtheit ansehen

- im Zweifel an IT oder Admin weitergeben

- verdächtige Mails und Freigaben dokumentieren

Gerade in Unternehmen sollte es einen klaren Meldeweg für solche Fälle geben.

Was du tun musst, wenn schon geklickt wurde

Wenn jemand bereits geklickt, Zugangsdaten eingegeben oder eine verdächtige Freigabe geöffnet hat, zählt Zeit.

Sofortmaßnahmen

- Passwort sofort ändern

- aktive Sitzungen und Tokens widerrufen

- MFA neu absichern oder prüfen

- Posteingangsregeln und Weiterleitungen kontrollieren

- Sign-in-Logs prüfen

- Kontakte warnen, wenn das Konto weiterverbreitet haben könnte

- verdächtige Dateien und Freigaben aus SharePoint / OneDrive entfernen

- IT-Sicherheitsvorfall intern dokumentieren

Wichtig: Microsoft weist bei solchen Kampagnen ausdrücklich darauf hin, dass ein Passwortwechsel allein oft nicht reicht. Wenn Angreifer bereits Sessions, Inbox-Regeln oder Folgezugriffe aufgebaut haben, muss umfassender bereinigt werden.

Warum diese Angriffe sich so schnell weiterverbreiten

Das besonders Gefährliche ist die Kettenreaktion.

Ein kompromittiertes Konto wird genutzt, um weitere Kontakte anzuschreiben. Dadurch erscheinen neue Freigaben plötzlich von echten Kollegen, Partnern oder bekannten Geschäftskontakten zu kommen. Die nächste Welle wirkt dadurch noch glaubwürdiger als die erste.

Genau deshalb fühlen sich viele Betroffene zunächst unsicher: Nicht alles ist offensichtlich falsch, aber irgendetwas stimmt nicht.

Und genau dieses Gefühl ist oft berechtigt.

Wie man sich besser schützt

Sinnvolle Schutzmaßnahmen sind:

- MFA konsequent aktivieren

- externe Freigaben restriktiver konfigurieren

- ungewöhnliche Sharing-Aktivitäten überwachen

- Benutzer für dieses konkrete Muster sensibilisieren

- Session- und Regelprüfung in Incident-Prozesse aufnehmen

- nicht nur Mail, sondern auch Freigaben und Folgeaktionen überwachen

Kurz gesagt: Unternehmen müssen lernen, nicht nur gefälschte Mails zu erkennen, sondern auch den Missbrauch legitimer Cloud-Plattformen.

Fazit

Die gefährlichsten Phishing-Mails sind oft nicht die schlechtesten, sondern die glaubwürdigsten.

Gerade bei Microsoft 365 gilt deshalb inzwischen: Eine echte SharePoint-Mail kann trotzdem Teil eines Angriffs sein.

Wer sich schützen will, sollte nicht nur auf Branding, Absender und Optik achten, sondern auf den tatsächlichen Kontext: Warum wurde diese Datei geteilt, von wem, und ergibt das gerade überhaupt Sinn?

Wenn darauf keine klare Antwort existiert, ist Vorsicht die richtige Reaktion.